Im Juni 2026 erreichen viele der aktuell verwendeten Secure-Boot-Zertifikate ihr Ablaufdatum und das kann für Unternehmen schnell zum Problem werden. Denn ohne rechtzeitige Updates riskieren Unternehmen, dass sicherheitsrelevante Prüfungen auf Systemen fehlschlagen und die Tür für Cyberattacken im Bootprozess offen steht. Entsprechend steigt aktuell der Druck, sich mit dem Thema auseinanderzusetzen und notwendige Maßnahmen frühzeitig einzuplanen.

Das Wichtigste in Kürze

- Secure-Boot-Zertifikate laufen 2026 ab: Ohne Aktualisierung verlieren Geräte schrittweise wichtige Schutzmechanismen im Bootprozess

- Zentrale Steuerung ist entscheidend: Über Microsoft Intune oder Windows Autopatch lassen sich Updates effizient ausrollen und überwachen

- Patch Management wird erweitert: Neben klassischen Updates müssen auch Firmware, Bootloader und Zertifikate aktiv berücksichtigt werden

1 Was sind Secure Boot Zertifikate?

Secure-Boot-Zertifikate sind digitale Schlüssel, die im Firmware-System eines Computers (meist UEFI) hinterlegt sind und sicherstellen, dass beim Start nur vertrauenswürdige Software ausgeführt wird. Sie gehören zur Sicherheitsfunktion Secure Boot, die überprüft, ob Bootloader und Betriebssystem mit gültigen Signaturen versehen sind. Nur Software, deren Zertifikate in der erlaubten Datenbank gespeichert sind, darf geladen werden – alles andere wird konsequent blockiert.

Beim Start überprüft das System kryptografisch signierte Software auf vertrauenswürdige Quellen: Hersteller und Betriebssystemanbieter wie Microsoft haben ihre Komponenten entsprechend signiert. Das System gleicht diese Signaturen mit den hinterlegten Schlüsseln ab und entscheidet so, ob der Start fortgesetzt wird. Dadurch schützt Secure Boot effektiv vor Angriffen wie Bootkits oder Rootkits, die sich sonst bereits vor dem eigentlichen Betriebssystem einnisten könnten.

2 Intune-Leitfaden: Secure-Boot-Zertifikate aktualisieren

Konfigurationsprofil anlegen

Die Verteilung der notwendigen Einstellungen lässt sich zentral über Microsoft Intune abbilden. Dazu wird im Bereich Devices > Configuration ein neues Profil auf Basis des Settings Catalogs erstellt. Innerhalb der Einstellungen kann gezielt nach „Secure Boot“ gefiltert werden, um die relevanten Optionen auszuwählen – insbesondere die Steuerung über Microsoft Updates sowie die Aktivierung der Zertifikatsaktualisierung. Nach der Konfiguration erfolgt die Zuweisung an die entsprechenden Gerätegruppen.

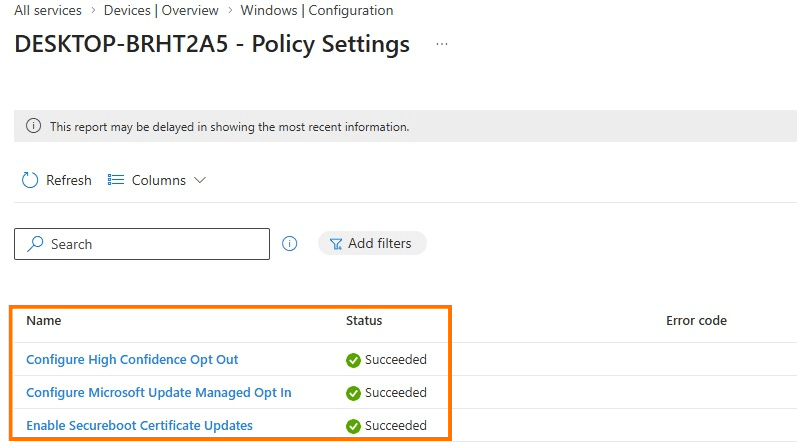

Status der Richtlinie nachvollziehen

Sobald die Geräte synchronisiert wurden, stehen erste Rückmeldungen zum Rollout zur Verfügung. Der Bereitstellungsstatus kann direkt in der jeweiligen Richtlinie eingesehen werden. In diesem Zusammenhang tritt gelegentlich der Fehlercode 65000 auf, der bereits als bekanntes Verhalten dokumentiert ist. Ursache sind meist Inkonsistenzen im Client- oder Lizenzstatus, die sich in der Regel durch eine erneute Registrierung des Geräts beheben lassen.

Prüfung auf Geräteebene

Neben der zentralen Sicht empfiehlt sich ein Blick auf die einzelnen Systeme. Über entsprechende Registry-Pfade lässt sich erkennen, ob Updates vorbereitet oder bereits angewendet wurden. Ergänzend liefern die Windows-Ereignisprotokolle weitere Hinweise zum Fortschritt oder zu möglichen Problemen während der Aktualisierung.

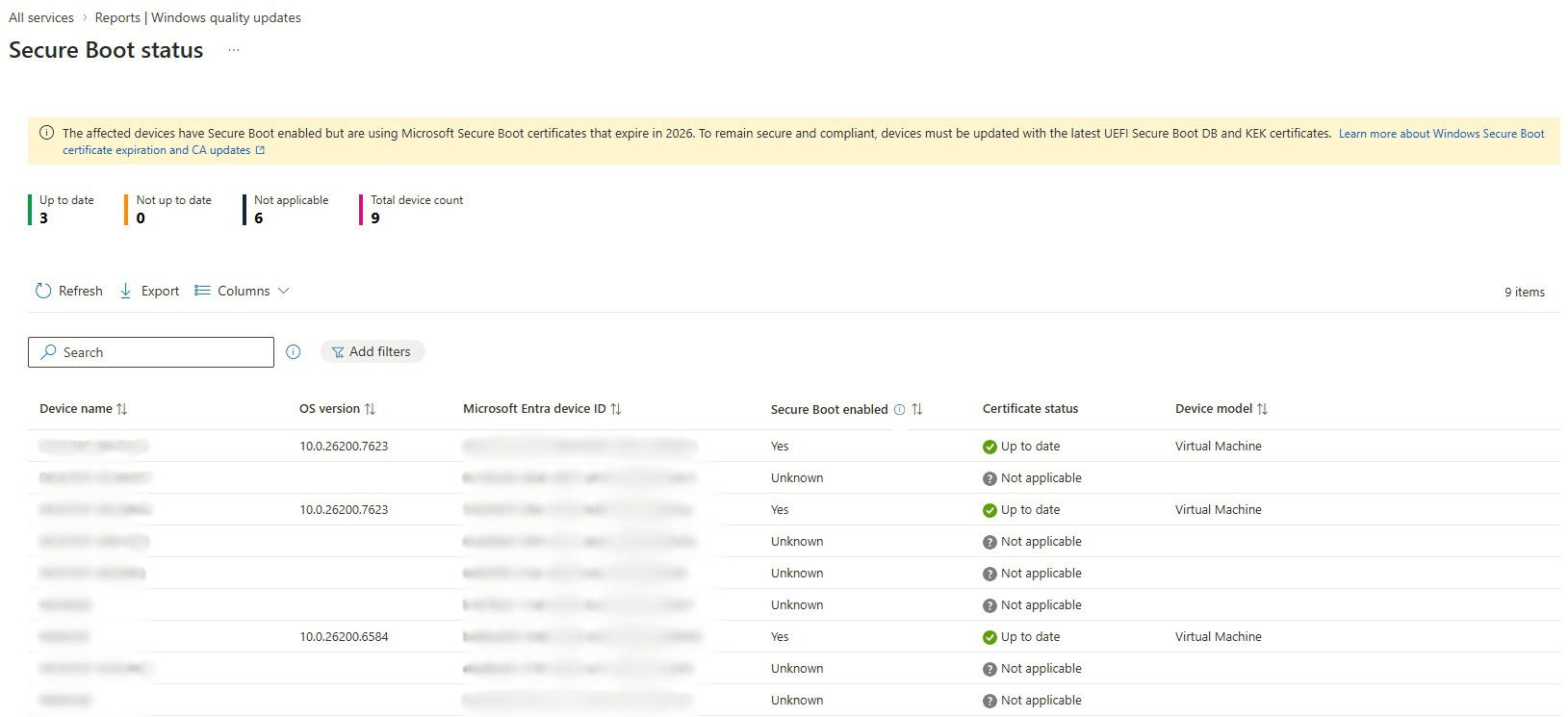

Secure-Boot-Statusbericht (Windows Autopatch)

Ergänzend zur Richtlinienverteilung bietet Microsoft Intune in Kombination mit Windows Autopatch einen vorkonfigurierten Bericht, der den aktuellen Stand von Secure Boot in der Umgebung transparent macht. Der sogenannte Secure-Boot-Statusbericht liefert eine gerätebasierte Übersicht und hilft dabei, potenzielle Lücken frühzeitig zu erkennen.

Im Fokus stehen dabei drei zentrale Fragen: Ist Secure Boot auf dem Gerät aktiviert? Sind die notwendigen Zertifikate auf dem aktuellen Stand? Und wo besteht noch Aktualisierungsbedarf? Geräte ohne aktiviertes Secure Boot werden zwar ebenfalls angezeigt, sind im Kontext der Zertifikatsupdates jedoch nicht relevant.

Der Bericht ermöglicht somit eine schnelle Priorisierung: Systeme, die bereits „up to date“ sind, erfordern keine weiteren Maßnahmen, während bei veralteten Zertifikaten gezielt nachgesteuert werden kann. Dadurch lässt sich der Fortschritt von Secure-Boot-Updates effizient überwachen und das Risiko potenzieller Probleme im Vorfeld reduzieren.

3 Risiken bei auslaufenden Secure-Boot-Zertifikaten

Bis Juni 2026 muss gehandelt werden: Viele Secure-Boot-Zertifikate laufen aus, und ohne zeitnahe Updates können Geräte anfälliger für Angriffe im Bootprozess werden. Die Systeme starten zwar weiterhin, verlieren jedoch Schutzfunktionen für den sehr frühen Start, wie etwa neue Sicherheitsmechanismen für den Bootloader oder Schutz gegen Boot-Level-Malware.

Für Unternehmen bedeutet das, dass ein kontrolliertes Patch Management entscheidend wird: Nur Geräte mit aktuellen Zertifikaten erhalten weiterhin alle Sicherheitsupdates und bleiben kompatibel mit Funktionen, die auf Secure Boot vertrauen, wie BitLocker oder bestimmte Drittanbieter-Bootloader. Eine proaktive Überwachung über Intune oder Windows Autopatch hilft, die Zertifikatsupdates gezielt auszurollen und Sicherheitsrisiken zu minimieren.

4 Secure -Boot-Report für SCCM

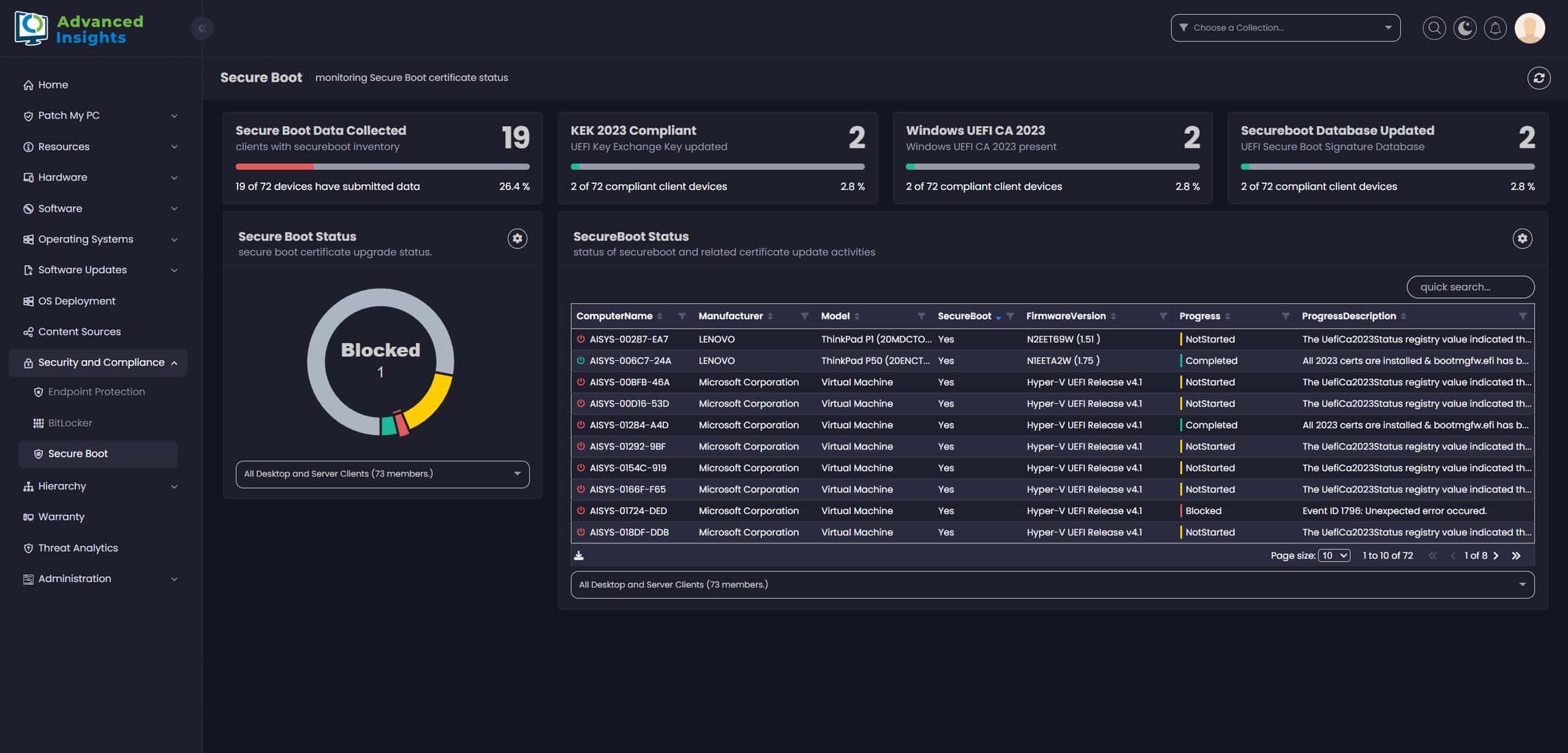

Auch für Umgebungen ohne Microsoft Intune gibt es passende Auswertungsmöglichkeiten. Patch My PC stellt innerhalb von Advanced Insights for Configuration Manager ein eigenes Secure-Boot-Dashboard bereit. Dieses unterstützt Organisationen dabei, den Status ihrer Geräte im Hinblick auf die anstehenden Änderungen rund um Firmware-, Secure-Platform- und Zertifikatsupdates im Blick zu behalten.

Der Report zeigt auf einen Blick, an welcher Stelle sich einzelne Systeme im Aktualisierungsprozess befinden – von erforderlichen Firmware-Anpassungen über Plattformupdates bis hin zur Installation neuer Zertifikate und Datenbankupdates. Dadurch erhalten auch reine SCCM/MECM-Umgebungen eine zentrale Übersicht und können notwendige Maßnahmen gezielt priorisieren.

{{cta-xxx="/dev/components"}}

5 Fazit

Unternehmen sollten die verbleibende Zeit bis Juni 2026 dringend nutzen, um die Secure-Boot-Zertifikate auf ihren Geräten zu aktualisieren. Wer die Updates zentral über Intune ausrollt, sichert nicht nur den vertrauenswürdigen Bootprozess, sondern stellt auch sicher, dass neue Schutzmaßnahmen und Sicherheitsupdates vollständig wirksam bleiben.

Dieses Szenario macht zudem deutlich: Effektives Patch Management geht heute weit über Betriebssystem-Updates hinaus. Firmware, Bootloader und Zertifikatsketten müssen genauso in die Planung einbezogen werden. Wer hier proaktiv handelt, minimiert Risiken, behält die Kontrolle über die Geräteflotte und kann neue Sicherheitsmechanismen reibungslos einführen.